Вкрадені дані, доступи до серверів і RaaS-сервіси: як влаштований сучасний тіньовий ринок кіберзлочинності

У цьому матеріалі — як працює тіньовий ринок кіберзлочинності, скільки коштують вкрадені дані українців

У цьому матеріалі — як працює тіньовий ринок кіберзлочинності, скільки коштують вкрадені дані українців

Розповідаємо, як перевірити дозволи на пристроях з iOS, Android, macOS і Windows, які індикатори активності камери треба знати в обличчя й чому самої наклейки на об’єктив недостатньо.

Android-ботнети Aisuru-Kimwolf і BadBox 2.0 захопили мільйони смартфонів і ТВ-приставок та б'ють рекорди DDoS (31,4 Тбіт/с). Як це працює і як захиститися.

Понад 50% IoT-пристроїв містять критичні вразливості. Розповідаємо, як убезпечити розумний дім від ботнетів, DDoS-атак та витоків даних у 2026 році.

Атака на ланцюг постачання — один із найнебезпечніших і найскладніших для виявлення видів кіберзагроз. Зловмисники компрометують довіреного постачальника програмного забезпечення, бібліотек коду чи хмарних сервісів — і через нього потрапляють одночасно до тисяч організацій.

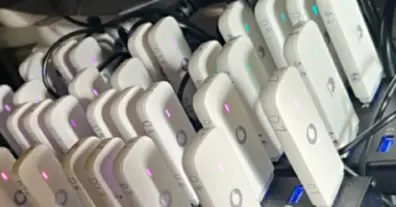

Докучливі «страхові агенти», фальшиві дзвінки від оператора звʼязку, тривожні SMS із вимогою негайно перейти за посиланням — за переважною більшістю таких атак стоять SIM-ферми: стелажі з мобільними телефонами та модемами, здані в оренду шахраям для автоматизованих кампаній.

Що Google знає про вас і як це обмежити: автовидалення активності, Хронологія на пристрої, Gemini, Results about you та інші налаштування на 2026 рік.

Хакери не працюють поодинці — вони купують послуги одне в одного. Доступ до мереж, фішинг-набори, хостинг без запитань, ШІ для генерації атак, криптоміксери для відмивання. Як виглядає ця підпільна індустрія зсередини — в оновленій статті.

Бекдор не ламає замки — він просто ними не користується. Ми підготували детальний матеріал про те, що таке бекдори, як вони еволюціонували від академічних експериментів до інструментів державного шпигунства — і що конкретно можна зробити для захисту.

Це історія про те, як закон про захист даних (GDPR) перетворюється на гарбуз, а ваші документи стають «заручниками» на десятиліття. (Кейс одного користувача)

Щороку від втрати цифрових даних потерпають мільйони людей — через випадкове видалення, збій накопичувача, атаку шкідливого ПЗ або банальне залиття пристрою. Хороша новина: у більшості випадків файли можна відновити — якщо діяти правильно і швидко.

Через шкідливі програми та веб-сайти, фішингові атаки та інші загрози зловмисник може отримати контроль над вашим пристроєм за допомогою шпигунського програмного забезпечення. Але як визначити, що ваш телефон зламали або прослуховують?

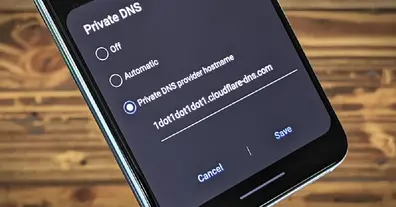

Більшість користувачів переконані, що надійний захист пристрою забезпечується антивірусом, засобами виявлення шкідливого ПЗ і файрволом. Ці інструменти справді важливі — але є ще один рівень захисту, про який часто забувають: DNS.

ЄС задокументував 540 інформаційних атак за минулий рік. У кожному четвертому використовувався штучний інтелект: клоновані голоси, сфабриковані відео, тисячі текстів одночасно на десятках мов.

Десятиліттями стратегія кібербезпеки трималася на трьох усталених стовпах: захист кінцевих пристроїв, мережева безпека та безпека хмарного середовища. Ці напрями визначали, як формуються команди безпеки, як розподіляються бюджети та як оцінюються ризики на рівні підприємства.

Вісім із десяти найпопулярніших чат-ботів зі штучним інтелектом допомагали дослідникам, що видавали себе за 13-річних підлітків, планувати стрілянину в школах, політичні вбивства та вибухи.

Технологічні гіганти відмовляються від боротьби з фейками. Що таке «Великий відступ», чому нотатки спільноти не працюють — і як захистити себе.

Мільйони людей щодня публікують повідомлення в інтернеті під псевдонімами, вважаючи, що анонімність убезпечує їх від ідентифікації. Нове дослідження підриває цю впевненість: LLM здатні встановлювати особи користувачів у масштабі, що раніше вимагав тижнів ручної роботи слідчих.

🔐 Диференційна приватність охоплює вже 3 млрд пристроїв Google — і тепер вимагається законом ЄС про ШІ. Як математичний «шум» захищає ваші дані краще, ніж анонімізація?

Попри запровадження жорстких європейських законів (DSA) та постійні заяви технологічних гігантів про посилення безпеки, ринок маніпуляцій у соціальних мережах не просто живий — він еволюціонує.

пишу про IT та Digital

Cyber-дилетант

Кібербезпека простою мовою